¶ O perigo é real

Expor a porta 9000 do PHP-FPM (FastCGI Process Manager) diretamente na internet é extremamente perigoso e não deve ser feito sob nenhuma circunstância.

Aqui estão os principais riscos, explicados de forma clara:

¶ 1. Execução Arbitrária de Código (RCE)

- O PHP-FPM escuta na porta 9000 para receber requisições FastCGI do servidor web (como Nginx).

- Se um atacante conseguir enviar pacotes FastCGI maliciosos diretamente para essa porta, ele pode:

- Injetar código PHP arbitrário.

- Executar comandos no sistema operacional.

- Exemplo real: Vulnerabilidades como a CVE-2019-11043 (exploit "Root via PHP-FPM") permitem RCE com uma única requisição malformada, mesmo sem autenticação.

¶ 2. Acesso Direto sem Autenticação

- O PHP-FPM não tem autenticação nativa.

- Qualquer pessoa na internet que acesse

http://seu-ip:9000pode tentar interagir com o serviço. - Mesmo que não explore uma CVE específica, pode causar:

- DoS (negação de serviço) ao sobrecarregar o pool de workers.

- Vazamento de informações (versão do PHP, configurações, etc.).

¶ 3. Bypass do Servidor Web (Nginx/Apache)

- Normalmente, o PHP-FPM é acessado apenas localmente pelo Nginx/Apache via

fastcgi_pass 127.0.0.1:9000;. - Expor a porta 9000 permite que atacantes ignorem completamente as regras do .htaccess, rewrite rules, autenticação HTTP, etc.

- Ou seja: todas as proteções do seu site são contornadas.

¶ 4. Ataques Automatizados (Scanners, Bots)

- Ferramentas como Shodan, Masscan ou ZGrab varrem a internet procurando por portas 9000 abertas.

- Em minutos após expor, seu servidor será:

- Escaneado.

- Atacado com exploits conhecidos.

- Incluído em listas de alvos.

¶ 5. Comprometimento Total do Servidor

- Com RCE via PHP-FPM, o atacante pode:

- Instalar backdoors, miners de criptomoeda, ransomware.

- Roubar dados (banco de dados, arquivos de configuração, chaves SSH).

- Usar seu servidor como pivô para atacar outros sistemas.

¶ O que fazer (boas práticas)

| Ação | Descrição |

|---|---|

| Nunca exponha a porta 9000 na internet | Bloqueie no firewall (ufw, iptables, firewalld). |

| Use apenas localhost | Configure o PHP-FPM para escutar em 127.0.0.1:9000 ou socket Unix. |

| Firewall restritivo | Permita apenas o IP do servidor web (ou localhost). |

| Use Nginx/Apache como proxy reverso | Eles validam requisições antes de encaminhar ao PHP-FPM. |

| Mantenha o PHP-FPM atualizado | Correções de segurança são frequentes. |

Exemplo de configuração segura no PHP-FPM:

; /etc/php-fpm.d/www.conf

listen = 127.0.0.1:9000

; ou melhor ainda:

; listen = /run/php/php8.1-fpm.sock

¶ Resumo

Expor a porta 9000 do PHP-FPM na internet = dar as chaves do servidor para hackers.

É uma das piores práticas de segurança em servidores web.

Se você viu isso em algum tutorial, ignore-o imediatamente.

¶ Um caso real

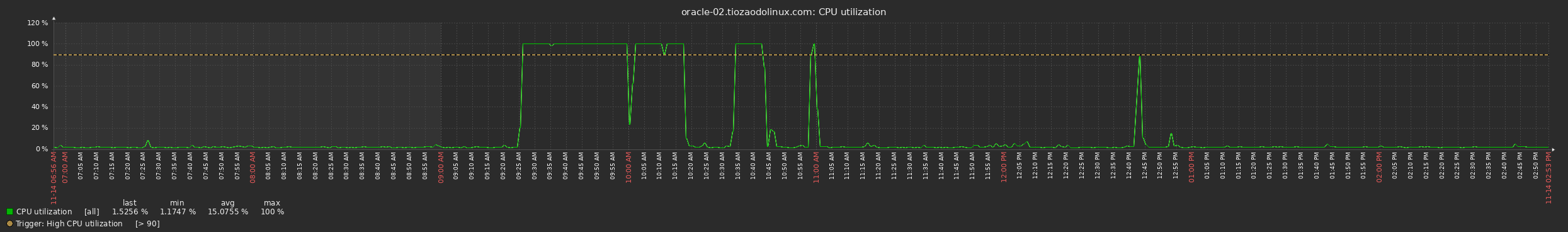

Objetivando demonstrar esse perigo, resolvi expor um container num dos meus servidores na OCI e veja o momento que o Zabbix conseguiu identificar o alto consumo de CPU devido à um um processo chamado kdevtmpfsi. Acontece que é um malware usado para mineração de criptomoedas.

¶ Como resolvi

¶ O que tentei antes de resolver em definitivo

- Restartar o servidor não resolve, o consumo volta logo em seguida

- Matar o processo utilizando ps -ef | grep kdevtmpfsi também não resolve

¶ O que realmente resolve

- Parei de expor a porta 9000 do php-fpm

- Removi o item infectado do meu container que estava expondo a porta 9000 com o comando

find / -iname kdevtmpfsi -exec rm -fv {} \;

¶ Referências

- PHP-FPM - https://www.php.net/manual/en/install.fpm.php

- 📢 Remoção manual - https://github.com/dogusylcn/kinsing-remover

- 📢 Detalhes do kdevtmpfsi - https://www.sysdig.com/blog/zoom-into-kinsing-kdevtmpfsi

- 📢 O ataque kdevtmpfsi - https://www.reddit.com/r/oraclecloud/comments/1hhitih/avoiding_malware_invasions_kdevtmpfsi/?tl=pt-br

- 📢 Não basta remover o kdevtmpfsi - https://ilgaz.medium.com/best-workaround-to-combat-kinsing-malware-kdevtmpfsi-c847834abf55

- 📢 Redis exposto - https://medium.com/@meanands/kdevtmpfsi-using-100-of-cpu-here-is-how-you-can-fix-that-89c247a24442

- 📢 Pseudo solução - https://www.createit.com/blog/kinsing-malware-kdevtmpfsi-how-to-kill/